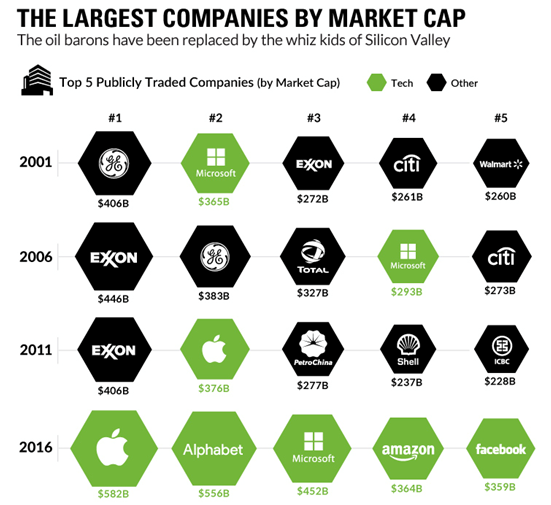

90’lı yıllar ile kendini iyiden iyiye hissettirmeye başlayan teknoloji şirketlerinin piyasadaki gücü, 2000’lerin başında tepeye oynamaya başlayan devleri çıkardı.

İnternet teknolojilerindeki gelişim ile mobil cihazların yayılması daha küçük şirketleri büyütürken, büyükleri ise listenin başına taşıdı.

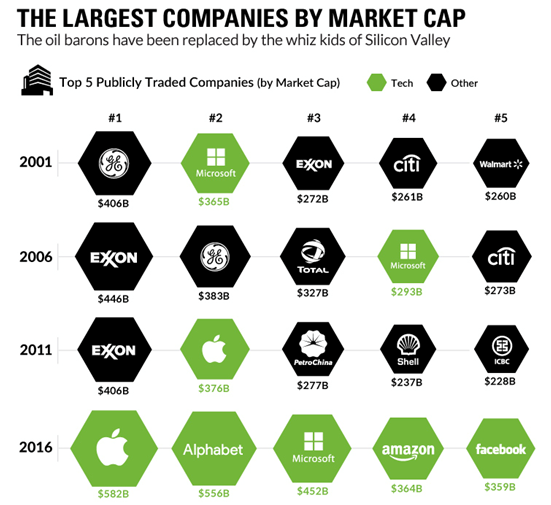

İsterseniz aşağıdaki listeye bir bakalım. Listemiz 2001-2016 yılları arasında dünyanın en büyük 5 şirketinin değişimini gösteriyor.

Enerji, finans ve perakendeciliğin yanında Microsoft gibi bir devin ilk 5’te olduğu listede 2016’ya geldiğimizde 5 teknoloji şirketi görüyoruz.

Neden?

Çünkü dünya değişti. Günlük hayatımızın değişmez parçaları olan mobil cihazlar ve teknoloji, iş yapışımızdan eğlencemize, alışverişimizden ilişkilerimize herşeyin içine girdi.

Peki bu değişiklik nasıl oldu?

Teknoloji firmaları ürün ve hizmetlerini değişen dünyaya göre konumlandırabildiler çünkü dünyayı değiştiren onlardı, dolayısıyla bu konuda çok zorluk yaşamadılar.

Diğer sektörler ise teknolojiyi bir ihtiyaç olarak görüp kendilerini tüketici olarak konumlandırdılar, bu da teknoloji firmalarını büyütürken, her ne kadar büyük bir harcama kalemi olarak teknoloji çıkmış olsa da diğer sektörlerin maliyetlerini büyük ölçüde düşürdü.

Düşen maliyetler satış fiyatlarını düşürdü, teknolojisi daha iyi olan firmalar bir adım daha öne geçti derken artan tüketime rağmen diğer sektörlerin kazançları düştü, buna paralel yaptıkları teknoloji yatırımı ise arttı.

![finans-1000x281[1]](https://erdemaksoy.org/wp-content/uploads/2018/08/finans-1000x2811.jpg)

Finans kurumları kendi iç dinamikleri sayesinde bu genellemenin dışında kaldı diyebiliriz ama geri kalan tüm sektörlerde teknoloji firmaları aslan payını kaparken eski dünyanın para getiren materyallerini üretenler yeni dünyada bir adım geride kaldılar.

Peki finans kurumları, özellikle bankalar neden bunun dışında kaldılar?

Aslında teknoloji yatırımları ilk başladığında bankalar da diğerlerinden çok farklı değildi. İleri gitmek için teknolojiyi kullanmaları gerektiğinin farkındaydılar fakat nasıl yapılacağını bilmiyorlardı. Önce satın alarak başladılar. Donanımda hala tüketici durumundalar ama yazılım satın alınarak kendilerine özel iç süreçler ile güvenlik gereksinimlerini yürütemeyeceklerini anlamaları uzun sürmedi ve hepsi birer yazılım şirketine dönüştü.

Banka deyince şube tabii ki aklımıza geliyor ama online işlemler ve ATM’ler artık hayatımızda daha fazla yer alan arayüzler. Kaldı ki sadece arayüzlerden bahsediyorum, bir de bunun arka planındaki sistemler var. İsterseniz aşağıdaki 2015 yılına ait grafiğe bir bakalım, yıllar içinde online bankacılık ile şubeden direkt bankacılık nasıl yer değiştirmiş görüyorsunuz:![1533.M_Mobile_Banking_Exceeds_Branch_Banking[1]](https://erdemaksoy.org/wp-content/uploads/2018/08/1533-m_mobile_banking_exceeds_branch_banking1.jpg)

Nesil değiştikçe aradaki makas daha da açılacak, unutmamak lazım ki hala online işlem yapamayan nüfusun oranı azımsanamayacak kadar fazla ve yeni yetişen nesil bebeklikten itibaren dijital dünyada.

Dediğim gibi, bankacılık sektörü kendi dinamikleri sayesinde günümüze daha kolay adapte oldu ve bankalar ürünü para olan teknoloji şirketleri oldular.

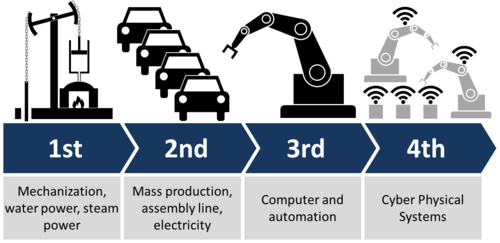

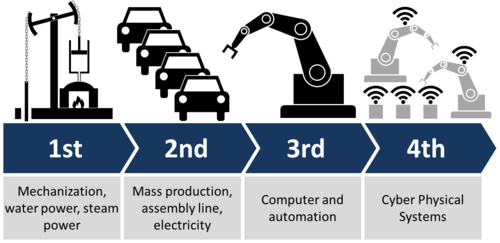

Diğer şirketler ise elle tutulan ürünleri üretirken hala tüketici olma durumunda kaldılar, ki bu da son zamanlarda adını çokça duyduğunuz Endüstri 4.0 devrimini doğuran ana sebeplerden biri oldu.

![INDUSTRIE4.0[1].png](https://erdemaksoy.org/wp-content/uploads/2018/08/industrie4-01.png)

Teknolojiyi üretimi destekleyen bir araç olarak gören şirketler baktılar ki kendilerine teknoloji satan şirketler, kendi yapabildiklerinden daha iyisini yapabilecek kapasiteye gelmişler.

Teknolojiyi amaç edinen şirketlerin piyasadaki başarılarının sadece diğer şirketlere teknoloji satmalarından gelmediğini, kazançlarını ve teknolojik tecrübelerini farklı sektörlerin en iyisi olmak için kullandıklarını görmek için kahin olmaya gerek yok.

Yazılımdan kazandığı parayı otomotiv, güneş enerjisi ve uzay teknolojisine yatıran Elon Musk, her ne kadar PR konusundaki başarısı ile kendini sivrilten bir kişi olsa da, buna güzel bir örnek olarak verilebilir.

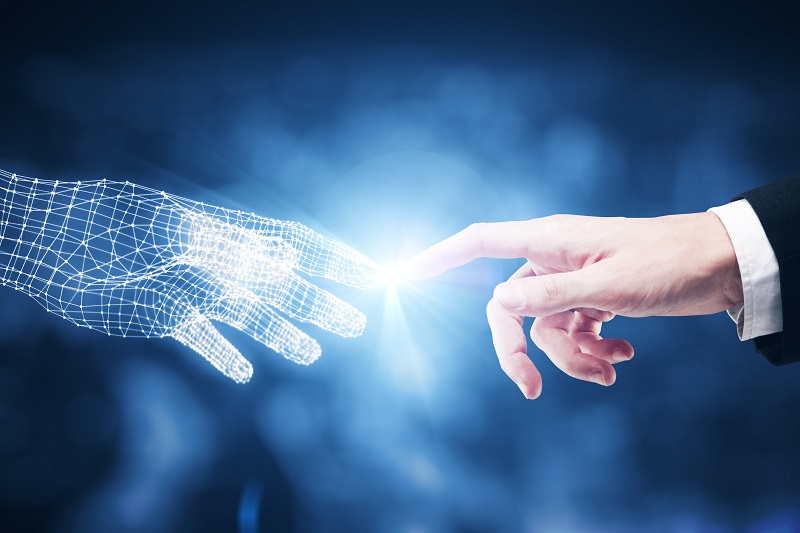

Şirketlerimizi geleceğe taşımanın yolunun farklı ürünler ya da hizmetler satan teknoloji şirketlerine dönüşmekten geçtiğini, fark yaratan teknolojileri kullanmadıkça rakiplerimizden ileri gidemeyeceğimizi anlamak, dijital dönüşümümüzün ilk adımı olarak ele alınmalıdır.

Dijital dönüşümü yaparken amacı trendi yakalamak ya da dönüşümden ziyade eski iş yapış alışkanlıklarına destek olmak olanları bekleyen sonuç pek iç açıcı olmayacak, dijitalleşmeyi özümseyebilenler, teknolojiyi, bilişimi işlerinin bir parçası, hatta hammaddesi görenler ise yarınları görebileceklerdir.

Artık çekice sahip olmanın güce sahip olma devri geçti, o tarih öncesi çağlardan yakın çağa kadar olan zamandı. Endüstri 4.0’ı yani 4. sanayi devrimini konuşuyorsak çekiçten sonra gelen 3 sanayi devrimindeki eksiklerimizi kapatmalı ve bunu yaparken 4.’nün bize getirdikleri ile harmanlamalıyız.

Bunları yaparken bizi neler tetiklemeli ve bunlardan neler çıkarmalıyız?

- Dünyayı artık birbirine bağlı bir ağ olarak görmeliyiz. Bu ne mi demek? Yılın 365 günü, mekandan bağımsız, 7/24 “connected” yaşıyoruz. Üretimden satışa herşeyin birbirine bağlı olduğu bir zincirde müşteri istediği yerden siparişini verip istediği zamanda, istediği yere teslim ettirebilir ve bunu tamamen birbirine bağlı sistemler sayesinde yapabilir. Geleceğin (hatta günümüzün) ihtiyacı bu yöndeyken ne yapıp da bu hizmeti tercih edilecek kalitede sağlayabiliriz bizlere kalmış.

- Nesnelerin İnterneti (Internet of Things, IoT): Cisco’nun tahminlerine göre 2020 yılında dünyada 50 milyar cihaz birbirine bağlı olacak, bu da bize her konuda çok büyük miktarlarda veri sağlayarak akıllı sistemlerin ve karar verme mekanizmalarının yaratılmasında yardım ettiği gibi, verimliliğimizi de arttıracak.

- İnovasyon her alanda hayatımızın bir parçası olacak! Küçük, çevik ve hedefe doğru yönlenmiş şirketler inovasyonla hızla büyüyebilecek.

Tabii ki bunların hepsi tek bir şartla olacak: Teknolojiyi işimizin çekirdeğine konumlandırırsak.

![mobile-technology-2-1[1]](https://erdemaksoy.org/wp-content/uploads/2018/08/mobile-technology-2-11.jpg)

Yarınlar göründüğünden daha parlak, yeter ki teknolojiyi bir baston olarak görmeyelim, teknoloji yolumuz olduğu sürece önümüz aydınlanacak.

Unutmayın, günümüz dünyasında “Her şirket teknoloji şirketidir!”

Read it @medium

![GüvenliGunlerBulteni-Erdem-Aksoy-0620[1]](https://erdemaksoy.org/wp-content/uploads/2020/06/gc3bcvenligunlerbulteni-erdem-aksoy-06201.png)

![cloud-backup[1]](https://erdemaksoy.org/wp-content/uploads/2020/03/cloud-backup1.jpg)

![shadowIT-light[1]](https://erdemaksoy.org/wp-content/uploads/2020/03/shadowit-light1.png)

![Smart-Manufacturing-11[1]](https://erdemaksoy.org/wp-content/uploads/2019/10/smart-manufacturing-111.jpg)

![IoT[1]](https://erdemaksoy.org/wp-content/uploads/2019/10/iot1.jpg)

![2947939151[1]](https://erdemaksoy.org/wp-content/uploads/2019/10/29479391511.jpg)

![AdobeStock_201721018-696x425[1]](https://erdemaksoy.org/wp-content/uploads/2019/10/adobestock_201721018-696x4251-1.jpeg)

![finans-1000x281[1]](https://erdemaksoy.org/wp-content/uploads/2018/08/finans-1000x2811.jpg)

![1533.M_Mobile_Banking_Exceeds_Branch_Banking[1]](https://erdemaksoy.org/wp-content/uploads/2018/08/1533-m_mobile_banking_exceeds_branch_banking1.jpg)

![INDUSTRIE4.0[1].png](https://erdemaksoy.org/wp-content/uploads/2018/08/industrie4-01.png)

![mobile-technology-2-1[1]](https://erdemaksoy.org/wp-content/uploads/2018/08/mobile-technology-2-11.jpg)